문서관리 절차서

1. 목적

본 절차서는 증가하는 사이버 침해 사고로부터 정보 자산을 보호하기 위한 체계적인 문서관리 방안을 제시한다. 특히 전자문서 통제는 정보 자산 위험 관리 프로세스 내에서 위험 처리 방안의 핵심적인 실행 방안으로 적용된다.

2. 적용범위

본 절차서는 (주)세진의 모든 전자문서 및 물리적 문서를 대상으로 하며, 정보자산 위험관리 프로세스의 4단계에 따라 체계적으로 관리한다.

3. 절차

3.1 문서 유형 분류 및 중요도 평가 (정보 자산 식별 1단계)

목적: 기업이 보유한 중요 자산을 보호하기 위해 우선 보호 대상을 식별한다.

- 자산 조사 및 식별

- 전자정보, 문서, 소프트웨어, 시설, 하드웨어, 지원설비, 인력 등 다양한 유형의 자산을 식별한다

- 문서는 중요한 정보 자산 유형 중 하나로 분류하여 관리한다

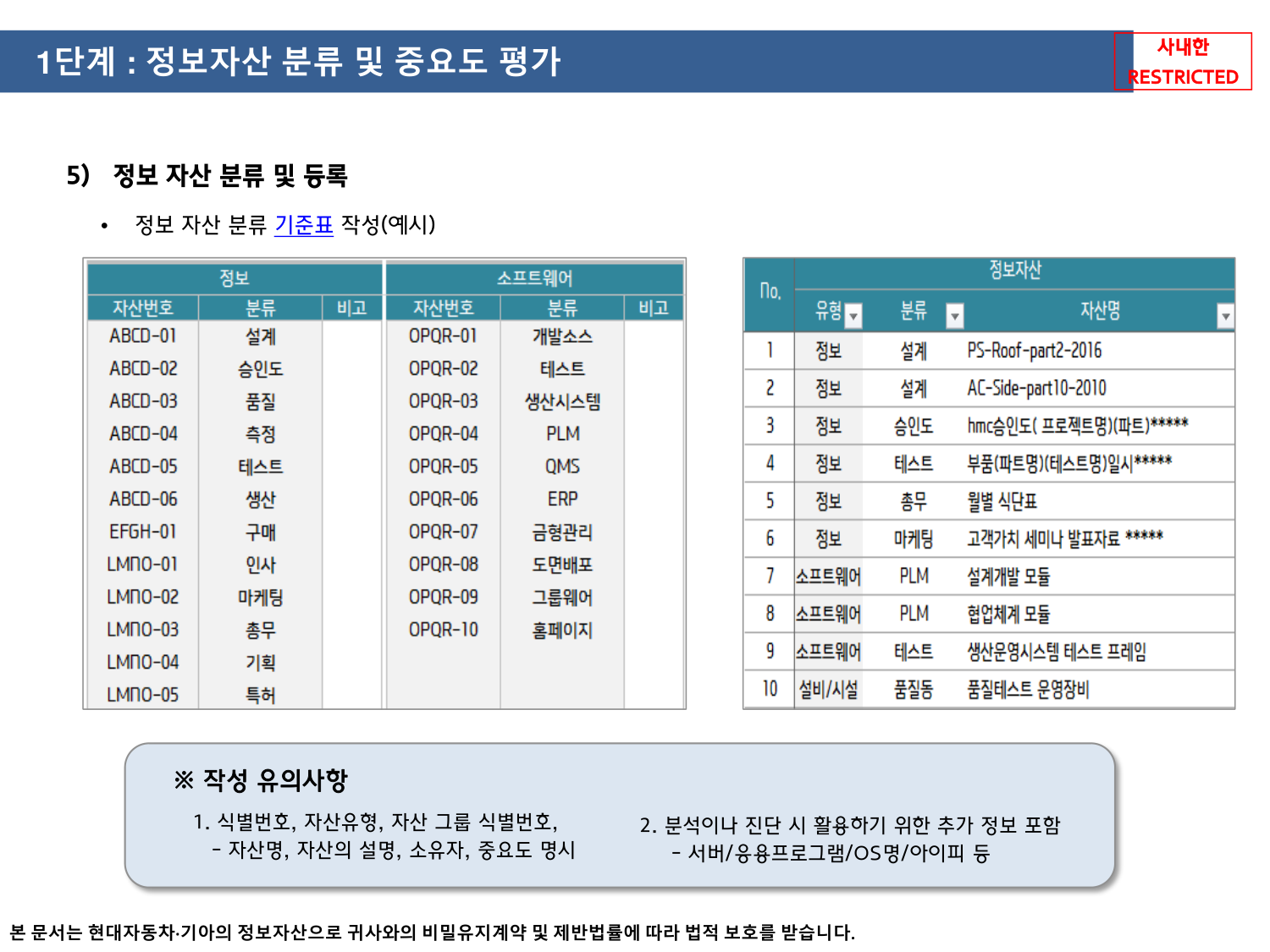

- 분류 및 등록

- 식별된 자산을 유형적 자산(시스템, 인력, 물리적)과 무형적 자산(데이터/소프트웨어)으로 분류한다

- 문서는 무형적 자산에 해당하며, 중요도가 낮은 자산은 세부 목록 작성을 생략할 수 있다

- 자산 분류 기준표 작성 시 식별번호, 자산 유형/그룹, 자산명, 설명, 소유자, 중요도를 명시한다

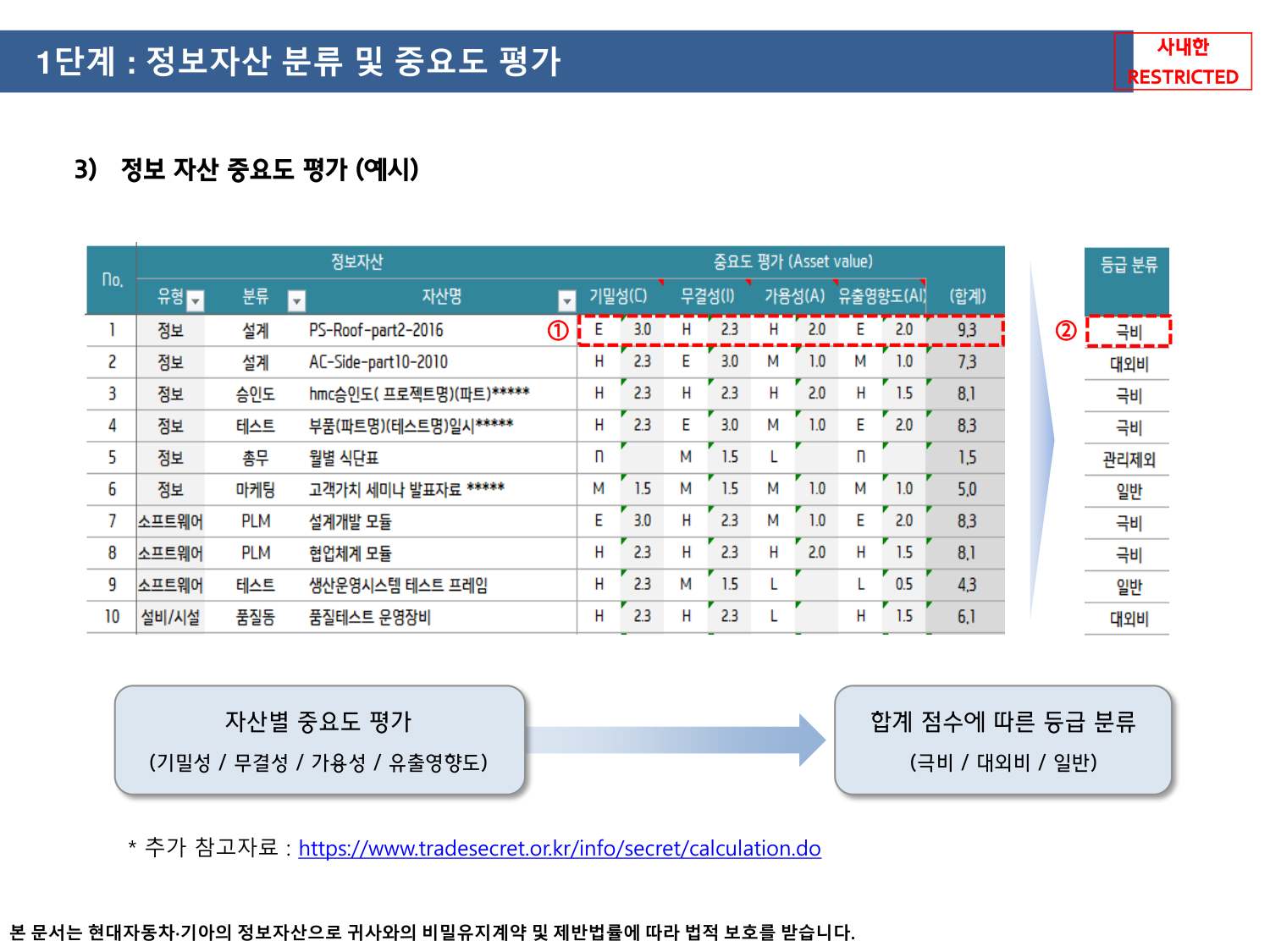

- 중요도 평가

- 자산의 가치를 평가하고 등급을 산정한다

- 주요 기준은 기밀성(Confidentiality), 무결성(Integrity), 가용성(Availability)이며, 기업 특성에 따라 유출 영향도(Effluent Impact) 등을 포함할 수 있다

- 4개 항목에 대한 배점(총 10점 만점)과 점수 구간에 따른 등급(극비, 대외비, 일반) 분류 기준을 적용한다

3.2 위험 분석 (2단계)

목적: 식별된 자산에 대한 위협, 취약성, 위험을 도출하고 분류하여 자산 가치에 대한 잠재적 손실 영향을 분석한다.

-

위험 구성 요소 정의

- 위협(Threat) : 취약성을 활용할 수 있는 가능성

- 취약성(Vulnerability): 악용당할 수 있는 결점 또는 안전장치의 부재

- 위험(Risk): 취약성 악용으로 인한 잠재적 손실 가능성

-

컨텍스트 분석

- 기업 내·외부에서 발생하는 이슈, 이해관계자, 법적 요구사항 등을 통해 보안 위협 요소를 식별한다

- 컨텍스트 분석을 통해 조직 환경에 특화된 위험 요소를 도출한다

-

위협 및 취약성 도출

- 자산에 대하여 존재하는 위협과 취약성을 분석한다

- 시나리오 기반 위험 분석을 통해 누가, 왜, 어디서, 언제, 무엇을, 어떻게 하여 어떤 결과와 비즈니스 영향이 발생하는지를 구체화한다

3.3 위험 평가 (3단계)

목적: 분석된 위험의 수준을 수치화하고, 미리 설정한 목표 위험 수준과 비교하여 각 위험의 대응 여부와 우선순위를 결정한다.

-

위험도 산출

- 적용 범위(자산), 발생 가능성, 파급 효과 등 비즈니스 영향 관점에서 위험도를 수치화한다

- 위험도 = 적용 범위(자산) × 발생 가능성 × 파급 효과 산식을 적용한다

- 중요도, 파급효과, 발생가능성을 조합한 평가 기준을 사용할 수 있다

-

수용 가능한 수준 결정 (DoA: Degree of Acceptance)

- 조직이 수용할 수 있는 위험 수준(DoA)을 설정한다

- 경영진의 승인을 통해 DoA 기준을 확정한다

-

대응 결정

- 평가된 위험도가 DoA 이상인 경우 비용을 들여 대응한다(위험 감소)

- DoA 이하인 경우 잔여 위험으로 관리하거나 잠정적으로 대책을 보류할 수 있다(위험 수용)

- 최종 대응 방안은 경영진의 결정을 통해 확정한다

3.4 통제 방안 (위험 처리 방안 4단계)

목적: 위험 평가를 통해 결정된, 수용 가능한 수준 이하로 낮춰야 할 위험에 대해 정보 보호 대책을 선정한다.

-

대응 전략 선정

- 위험의 성격 및 비용-효과성을 고려하여 회피, 전가, 감소, 수용 중 적절한 전략을 선택한다

- 각 전략별 구현 방안과 예상 효과를 분석한다

-

보호 대책 적용

- 위험 감소를 위해 보안 대책을 적용하며, 관리적, 물리적, 기술적 영역의 통제 정책을 활용한다

- 선정된 보호 대책의 구현 일정과 담당자를 지정한다

-

전자문서 통제 방안

관리적 통제 방안

- 위험도가 높은 문서 유형 대상 유출 통제 세부 기준을 마련한다

- 문서 작성 애플리케이션 암호 설정 기능을 활용한다

- 파일/폴더 접근 권한 관리를 강화한다 (파일 서버, NAS)

- 중요 시스템 파일 다운로드 권한 통제를 강화한다(ERP, PLM, DMS 등)

- 데이터베이스 암호화를 적용한다

기술적 통제 방안

- 파일 암호화(DRM) 솔루션 도입을 검토한다

- 정보 유출 방지(DLP) 솔루션 도입을 검토한다

- 문서 중앙화 솔루션 도입을 검토한다

4. 관련 양식

- 자산 분류 기준표 및 자산별 중요도 평가 양식

- 식별번호, 자산 유형, 자산명, 소유자, 중요도 등급을 기록한다

- 가이드 - 정보자산 중요도평가

- 예시) 정보자산 분류 기준표

- 예시) 정보자산 중요도 평가

- 정보 중요도 참고 기준표

- 영업비밀 등급 자가확인 서비스

- 영업비밀 등급 조회

- 영업비밀 등급 산출

- 영업비밀 등급분류 가이드

- 취약성 및 위협 평가 목록

- 자산별 위협 요소와 취약성을 체계적으로 기록한다

- 시나리오 기반 위험 분석표

- 위험 시나리오별 상세 분석 내용을 기록한다

- 자산별 위험 평가 결과표

- 위험도 점수, 등급, 대응 방안을 기록한다

- 위험 처리 방안 결정 양식

- 대응 전략, 상세 방안, 고려사항을 기록한다

- 핵심 관리 대상 전자문서 선정 및 통제 방안 적용 이력 관리 양식

- 전자문서별 적용된 통제 방안과 이력을 관리한다

5. 책임과 권한

- 기술보안담당자: 전체 문서관리 절차의 수행과 관리감독을 담당한다

- 부서별 문서관리자: 소관 부서의 문서 분류 및 중요도 평가를 수행한다

- 경영진: 위험 수용 수준 결정 및 최종 승인을 담당한다

6. 이행 점검

본 절차서의 이행 상황은 2025년 정보자산 위험관리 이행 점검의 주요 확인 사항에 따라 정기적으로 점검하며, 점검 결과를 바탕으로 절차서를 지속적으로 개선한다.

작성 정보

- 작성자: 권세창 (기술보안담당자)

- 소속: (주)세진

- 작성일: 2025년 5월 27일